安全研究人員披露中國一城市網吧監控數據庫的安全漏洞

3 月 3 日,非營利網絡安全組織荷蘭 GDI基金會(GDI Foundation)安全研究員 Victor Gevers 在 Twitter 上稱,他發現中國的一個涉及監控的大型數據庫出現安全漏洞,這個數據庫同步在 18 個伺服器里,涉及 3.64 億個條目(註意:這裏並不是指用戶數量),以及明文分類保存的 6 種常用消息程式的私密聊天資訊(文字、圖片與文件),以及包括用戶名、身份證號、身份證照片、網絡資訊、網吧名稱地址、經緯度座標以及對口的派出所在内的資訊。

So this social media surveillance program is retrieving (private) messages per province from 6 social platforms and extracts named, ID numbers, ID photos, GPS locations, network information, and all the conversations and file transfers get imported into a large online database.

— Victor Gevers (@0xDUDE) March 2, 2019

上個月 12 日,Victor Gevers 曾披露過深圳 AI 視頻公司 深網視界關鍵數據庫漏洞 ,涉及 257 萬個人資訊與合計約 668 萬條記錄,包含身份證號碼、性别、國籍、地址、生日、照片、僱主等資訊,以及這些人過去 24 小時内經過的地點。

Around 364 million online profiles and their chats & file transfers get processed daily. Then these accounts get linked to a real ID/person. The data is then distributed over police stations per city/province to separate operators databases with the same surveillance network name

— Victor Gevers (@0xDUDE) March 2, 2019

Victor Gevers 表示他展示這些數據的目的是提高企業對數據庫安全的意識,而不是挖掘數據背後的用法和場景。並且他已經將漏洞通知中國電信主幹網。經他證實,中國電信早前停止了這些數據庫的外部訪問。

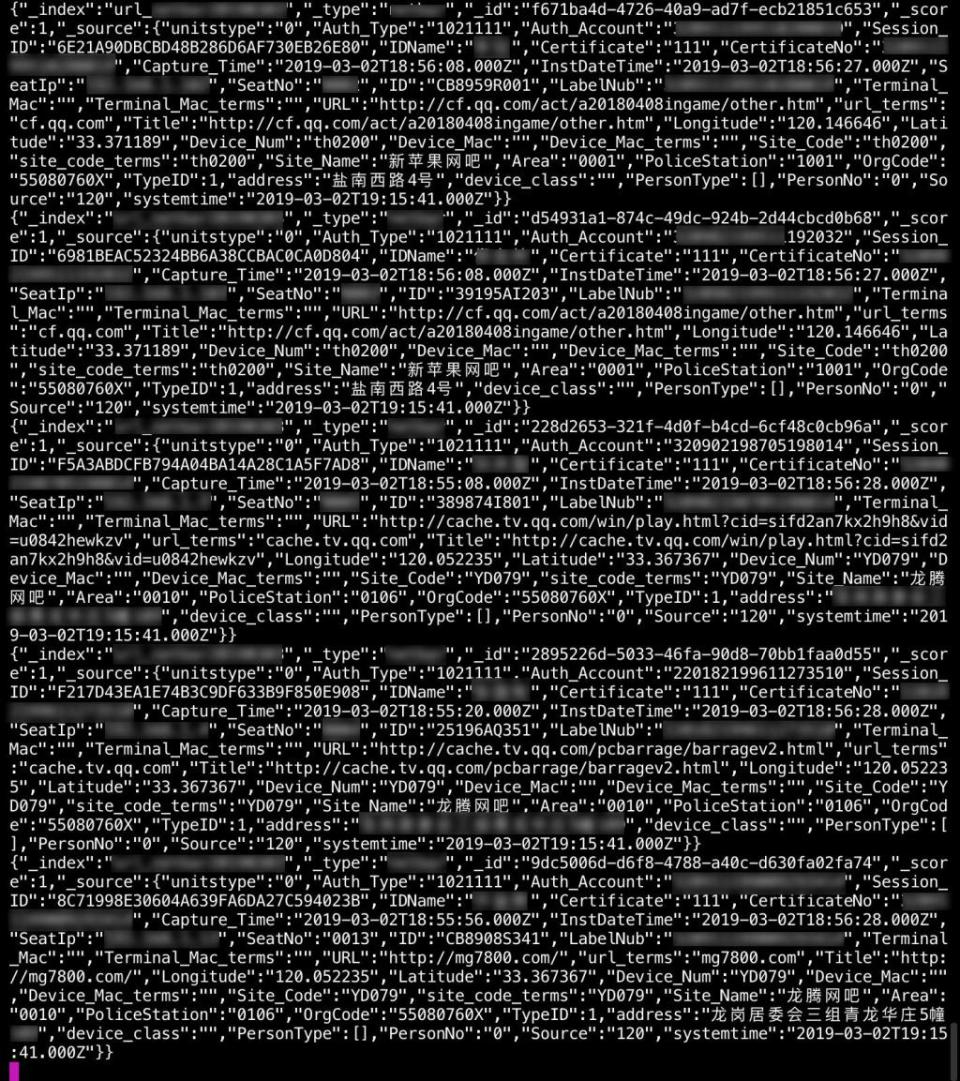

在題圖的泄露數據庫截圖里,Victor Gevers 展示了 5 個條目,展示了部份監控系統在 1 秒鍾内收集到的來自不同網吧的不同電腦的訪問記錄。TechCrunch 註意到無論是遊戲網站(穿越火線),還是 QQ 視頻,還是疑似博彩類頁遊彈窗廣告,都是明文傳輸的 http 開頭。

TechCrunch 中文版整理了相關字段,發現以下有趣資訊:

字段原文 | 疑似指代 | 備註 |

Auth Type | 5 段資訊均為 1201111 | |

Auth Account | 模糊處理 | |

Session ID | 當前會話的唯一編號 | 5 段資訊完全不同 |

ID Name | 模糊處理 | |

Capture TIme | 監控時間戳 | 在下午 6 點 55 分到 66 分之間 |

Inst Date Time | 上傳時間戳 | 差别在 1 秒之内,監控到上傳,最快 19 秒,最慢 80 秒 |

Seat IP | 座位 IP | 模糊處理 |

Seat No | 座位號 | 模糊處理 |

ID | 沒有任何規律可循 | |

Label Nub | 模糊處理 | |

Terminal Mac | 終端 MAC 地址 | 均為空白 |

Terminal Mac terms | 均為空白 | |

URL | 訪問的完整網址 | 均為 http 明文 |

URL Terms | 訪問的網站 | |

Title | 網站標題 | 均為網站完整地址 |

Longitude | 經度 | 不同網吧數值不同,相同網吧數值一致 |

Latitude | 緯度 | 不同網吧數值不同,相同網吧數值一致 |

Device Num | 設備編號 | 不同網吧數值不同,相同網吧數值一致 |

Device Mac | 設備 MAC 地址 | 均為空白 |

Device Mac Terms | 均為空白 | |

Site Code | 網吧編號 | 與設備編號相同 |

Site Code Terms | 與設備編號相同 | |

Site Name | 網吧名稱 | |

Area | 地區碼 | 一家為 0001,一家為 0010 |

Policestation | 公安局編碼 | 不同網吧數值不同,相同網吧數值一致 |

OrgCode | 網管軟體提供商組織機構代碼 | 均指向山東恒邦網絡技術有限公司 |

TypeID | 均為「1」 | |

Address | 網吧地址 | |

Device Class | 均為空白 | |

Person type | 均為空白 | |

Person no | 均為「0」 | |

Source | 均為「120」 | |

System Time | 數據庫訪問時間 | 均為 19 點 15 分 41 秒 |

換句話說,這個數據庫是針對網吧的環境定制的。賦予“新蘋果網吧”的地區代碼是 0001,另一個是 0010,同時兩個網吧都處在鹽城市的範圍内,我們猜測這可能代表此數據庫劃定的物理範圍並沒有想象中那麼大。

我們蒐索了 OrgCode 的賦值 55080760X,得到了 山東恒邦網絡技術有限公司 的資訊,蒐索出的另一個結果, 一個網吧管理系統安裝教程 顯示,填寫供應商組織機構代碼似乎是使用網吧管理系統的必須步驟。

再查詢鹽城市相關部門的公開採購資訊,我們看到 2017 年 9 月,山東恒邦以 96500 元的價格競得鹽城市公安局警用系統採購招標(項目編號 YCGACG2017-TP09)。恒邦旗下的恒信一卡通作為網吧的管理系統,與提供給公安的客戶端對接,就在情理之中。

這也就意味着,整個事件很有可能是山東恒邦的網吧管理套件的公安端所使用的 MongoDB 數據庫系統出現了安全漏洞。由於 MongoDB默認不啟用身份驗證 ,若安裝在本地則沒有大礙,一旦將數據庫置於可被外界訪問的狀態,運維忘記或者忽視了做安全加強則是非常危險的事情。此前 GDI 就指出過幾次 MongoDB 數據庫的問題,包括上個月深網視界的泄露,也是因為使用了未加安全驗證的 MongoDB。

另外據 Victor Gevers 介紹,這個數據庫是 3 月 2 日突然出現在 IPv4 網絡的(原話是「only since 2 of March…these popped out suddenly out of nowhere」),我們的分析可能是周末恒邦的運維對數據庫做了某些改動,無意中將訪問的權限開放給了所有人。

國務院 2016 年修訂頒布的《互聯網上網服務營業場所管理條例》第三章二十三條規定:「互聯網上網服務營業場所經營單位應当對上網消費者的身份證等有效證件進行核對、登記,並 記錄有關上網資訊。登記内容和記錄備份保存時間不得少於 60 日 ,並在文化行政部門、公安機關依法查詢時予以提供。登記内容和記錄備份在保存期内不得修改或者刪除。」

這條規定可能就是目前網吧内容進行監控的法律依據。我們在政府招標的公開資訊平臺上 以網吧為關鍵字蒐索 ,僅僅 2019 年就得到不少全國各地相關監控系統的招投標資訊。

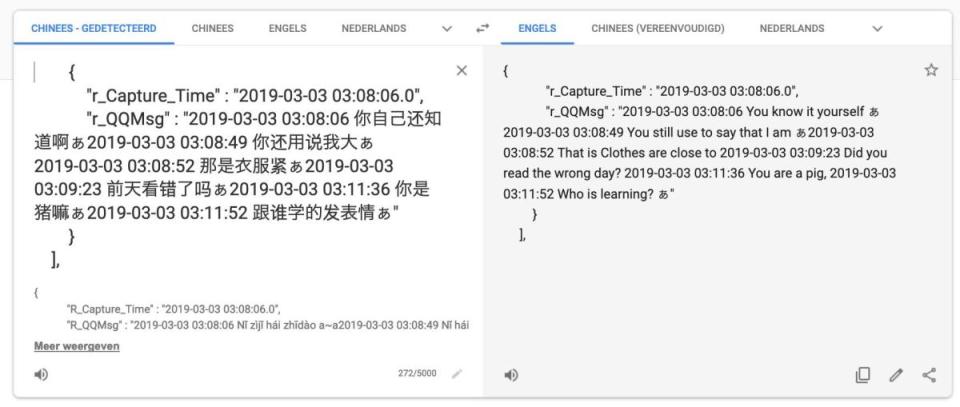

這次鹽城網吧數據庫泄露事件中,6 個涉及監視的聊天軟體疑似為 IS 語音(而不是蘋果的 iMessage)、QQ 群聊、QQ 私聊、阿里旺旺、微信、YY 語音,涵蓋聊天,遊戲,購物等方面。值得註意的是,兩段數據庫收錄的私人對話沒有任何敏感資訊,隻是日常的 QQ 聊天,連賣遊戲帳號的廣告資訊也收錄進去。

遺憾的是,Gevers 並沒有披露其他 5 款聊天軟體在數據庫中是如何呈現的,比如堅稱「不留存任何用戶的聊天記錄,聊天内容隻存儲在用戶的手機、電腦等終端設備上」的微信。

Can anyone (from China) identify these Messaging services?

imsg <–…

qg <–…

qqmesg. <– https://t.co/AnxlLDLztf

wwmsg <–…

wxmsg <–…

yymsg <–…In China, they have a surveillance program on social networks which looks like a jerry-rigged PRISM clone of the NSA.

— Victor Gevers (@0xDUDE) March 2, 2019

Thank you. The imsg they refer to appears to be ""C:UsersAdministratorAppDataRoamingiSpeak/im/users"

— Victor Gevers (@0xDUDE) March 2, 2019

如果微信嚴格遵守《微信隱私保護指引》,使用技術手段(如 SSL)保護用戶資訊在傳輸到微信伺服器期間不被第三方獲取,那麼理論上只有在網吧終端 偽造證書,使用中間人攻擊 的方法才可以獲得微信聊天的具體内容。至於究竟是誰開了後門,這需要進一步的分析。

在短短 20 天里,我們就見證了兩起和我國公民有關的數據泄露,内容之豐富令人觸目驚心。我們離奧威爾社會確實還早,隻不過差距不是人民而是管理者,現實中我們不得不交出自己的隱私,同時還担心政府和供應商是否有能力保護好我們的隱私,在執法需求之外不會被第三方盜取偷窺。大數據人工智能張學友演唱會諸如此類確實讓管理者吃到了甜頭,也是時候補一些網絡安全、數字安全的意識了。

與此同時,我們非常清楚政府對網吧的監控並不止於鹽城,對網絡的監控並不止於網吧。這次是很多普通人第一次看到一個監控系統可以收集什麼樣的資訊,做到什麼樣的程度,即使它隻是一個三線城市的網吧的監控系統。

Yahoo奇摩新聞

Yahoo奇摩新聞