4G/5G再曝新漏洞,攻擊者可攔截電話和追踪用戶位置

2月25日消息,據外媒報導,多名學者日前宣佈在4G和5G網絡中發現了三個新的安全漏洞,攻擊者可以利用它們攔截電話和跟踪手機用戶的位置。

據說這是研究人員首次發現能同時影響4G和5G網絡的安全漏洞,5G標準承諾提供更快的速度和更好的安全性,特別是在執法人員使用的、被稱為“黃貂魚”(輕便的監視配件)的小區站點模擬器。但研究人員說,他們的攻擊可以擊敗新的保護機制,後者被認為更難窺探手機用戶隱私。

該論文的合著者之一賽義德·拉菲爾·侯賽因(Syed Rafiul Hussain)在一封電子郵件中稱:“任何對移動尋呼協議知之甚少的人都可以實施這種攻擊。 ” 侯賽因與普渡大學的李寧輝(Ninghui Li)和艾麗莎·貝蒂諾(Elisa Bertino),以及艾奧瓦華大學的米特祖·艾徹利維亞(Mitziu Echeverria)和奧馬爾·喬杜里(Omar Chowdhury)將於週二在聖地亞哥舉行的網絡與分佈式系統安全研討會上公佈他們的發現。

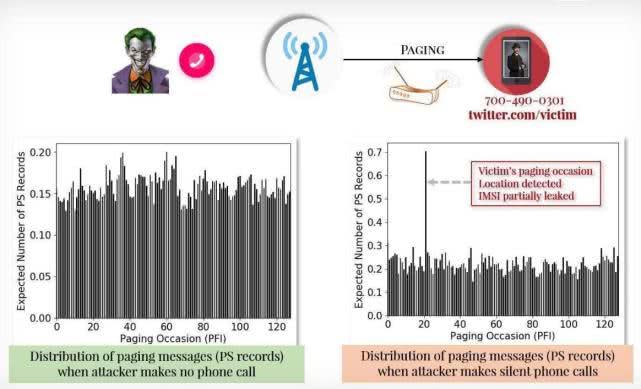

侯賽因等人的論文詳細介紹了這些漏洞:首先是Torpedo,它利用了運營商用於在呼叫或短信通過之前通知電話的尋呼協議中的一個弱點。研究人員發現,在短時間內發出和取消幾個電話可以觸發尋呼消息,而不會向目標設備發出來電警報,攻擊者可以使用該來電來跟踪受害者的位置。研究人員說,知道受害者的尋呼時機還可以讓攻擊者劫持尋呼通道,並通過欺騙消息(如Amber警報)或完全阻止消息來插入或拒絕尋呼消息。

Torpedo為另外兩種攻擊打開了大門:一種是Piercer,研究人員稱其使得攻擊者能夠確定4G網絡上的國際移動用戶身份(Imsi);另一種被恰當地命名為IMSI-Cracking攻擊,它可以在4G和5G網絡中暴力攻擊IMSI號碼,在這兩種網絡中,IMSI號碼都是加密的。

侯賽因說,這甚至使最新的5G功能的設備面臨“黃貂魚攻擊”的風險,執法部門通常利用這種方法來識別某人的實時位置,並記錄其範圍內的所有電話。他說,有些更先進的設備據信能夠攔截電話和短信。侯賽因還稱,美國四大運營商-AT&T、Verizon、Sprint以及T-Mobile,都受到Torpedo的影響,這些攻擊可以用200美元的無線電設備進行。此外,另一個美國網絡也容易受到Piercer的攻擊,但侯賽因沒有提及其名字。

Torpedo攻擊方式

美國四大運營商尚未對此置評。侯賽因表示,鑑於其中兩中攻擊利用了4G和5G標準的安全漏洞,美國以外的幾乎所有蜂窩網絡都容易受到這些攻擊。歐洲和亞洲的許多網絡也很脆弱。他補充說,鑑於這些攻擊的性質,研究人員不會發布概念驗證代碼來利用這些缺陷。

這是對手機網絡安全的最新打擊,手機網絡安全面臨著比去年更嚴格的審查,原因是存在允許竊聽電話和短信的安全漏洞。蜂窩網絡用於跨網絡路由呼叫和消息的Signaling System 7中的漏洞正被黑客積極利用。雖然4G本應更安全,但研究表明,它和3G前身一樣容易受到攻擊。此外,5G本應修復許多攔截功能,但歐洲數據安全監管機構警告稱,同樣存在類似的漏洞。

侯賽因指出,他們向代表移動運營商的行業機構GSMA提交了報告。GSMA認識到了這些漏洞,但其拒絕發表評論。目前尚不清楚這些漏洞何時才能修復。侯賽因稱,Torpedo和IMSI-Cracking漏洞必須首先由GSMA修復,而Piercer的修復完全取決於運營商。Torpedo仍然是首要問題,因為它是其他漏洞被利用的前提條件。

本文經授權發布,不代表36氪立場。

如若轉載請註明出處。來源出處:36氪

Yahoo奇摩新聞

Yahoo奇摩新聞