Google、亞馬遜慘遭有史以來最大DDoS攻擊!DDoS原理是什麼?怎麼防護網站?

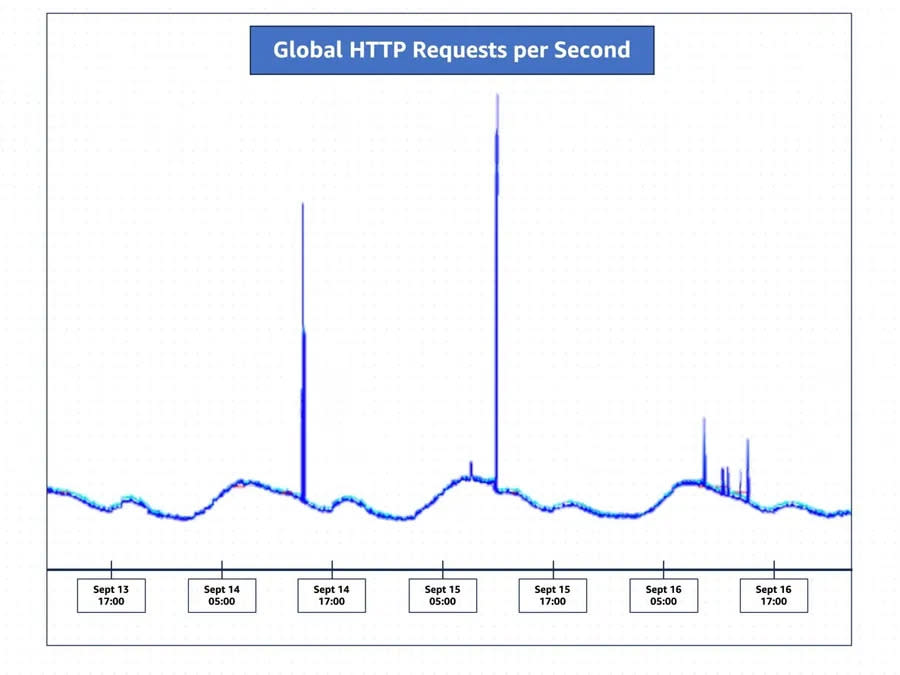

全球資安再度拉響警報,根據《The Verge》報導,幾家科技巨頭像是Google、Cloudflare、微軟和亞馬遜都在今年8、9月份碰到有史以來最大規模的DDoS(分散式阻斷服務)網路攻擊。

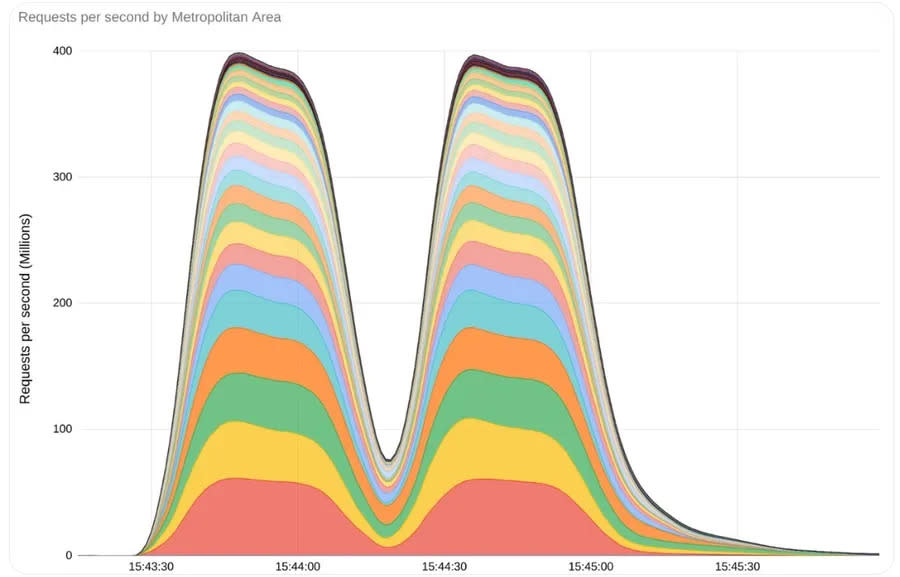

針對此次事件,Google記錄了期間最嚴重的攻擊頻率,即每秒攔截超過3.98億次攻擊,整體數量是先前類似攻擊的7.5倍;Cloudflare在尖峰期每秒攔截了2.01億次攻擊,同樣是突破紀錄;亞馬遜的遭受攻擊頻率較低,每秒1.55億次,但也達到了內部極限;微軟則沒有公開任何數據。

到底DDoS網路攻擊是什麼?背後機制如何運作?

DDoS(分散式阻斷服務)原理是什麼?被DDoS會怎樣?

有關DDos網路攻擊,具體情境可以想像成:駭客成功入侵系統內部的其中一個漏洞,並且建立遠端控制的機制;接著,他們開始持續發送大量且無效的封包、流量或請求,導致伺服器不堪重負,就好像親手引發了一場嚴重的交通堵塞,阻止正常流量抵達目的地,最終讓整台系統無法順利運作,陷入離線狀態。

簡單來說,DDoS網路攻擊發生的明顯跡象是,網站服務突然變慢或癱瘓。

被DDoS癱瘓網站,重建成本有多高?

這種情況在台灣已經發生好幾次,比如美國國會眾議院議長裴洛西(Nancy Pelosi)在去年8月份抵台,總統府及外交部等部分政府機關網站頻頻遭受境外DDoS攻擊,總統府官網流量高達平日的200倍,官網一度無法顯示;就在今年3月,衛福部食藥署也莫名遭到DDoS攻擊,導致網站直接癱瘓,內部因此立即啟動緊急應對措施。

對此,受害單位要付出的代價相當沉重。「從DDoS攻擊中復原的時間,可能會遠遠超出攻擊時間,」Google的資深產品經理Emil Kiner表示。平均而言,中小型企業要花費12萬美元(約新台幣384萬元)找出駭客攻擊路徑與修補漏洞,大型企業則須耗損200萬美元(約新台幣6,405萬元),重建成本高昂,讓人避之唯恐不及。

DDos的原理是什麼?

綜觀Google、微軟、亞馬遜等各家聲明,此次DDos網路攻擊事件的起因,都與HTTP/2協定中存在一個「零日漏洞」(尚無修復方案的安全性漏洞)有關。意思是駭客利用此漏洞部署一系列的機器人與殭屍網路,再以DDos手法聚焦攻擊企業網路結構的「第7層」。

所謂「第7層」,也稱作應用程式層,主要功能是加載(loading)HTTP請求與回應,以此跳出圖文並茂的網站頁面。這正是駭客們選擇直接攻擊第7層的原因:通過每秒傳送大量流量,直到徹底壓垮目標伺服器為止,在用戶端看來就是網站當機。

「最近一波攻擊始於8月下旬,並且持續至今。」Emil Kiner回應道,駭客的主要攻擊目標是基礎設施供應商,包括Google服務、Google Cloud基礎架構,以及這些基礎設施的客戶。

如何防範DDoS攻擊?發生了怎麼把傷害降到最低?

所有企業都不願意受到DDoS攻擊,Amazon也提供兩個反制之道:

1. 減少受攻擊區域:限制駭客的選擇空間,讓使用者能在單一位置建立保護措施;另外,須確保自家應用程式、資源不會連接至任何潛在攻擊目標。

在某些情況下,可以將運算資源放在內容傳遞網路(CDN)或負載平衡器之後,避免網路流量無法直接流向基礎設施(例如資料庫伺服器)的特定部分;與此同時,也可以使用防火牆或存取控制清單(ACL)來控制可流向應用程式的流量。

2. 擴展頻寬與伺服器容量:建立網站時,需要確保託管供應商提供足夠的冗餘(redundancy)網際網路連線能力,讓使用者在高流量期間依然可以順利瀏覽畫面。

此外,多數的DDoS攻擊都是大規模攻擊,會占用大量資源,因此能夠「快速擴展或縮減運算資源」顯得重要。Amazon對此建議,在較大的運算資源、更廣泛的網路介面、支援更大流量的增強型聯網等功能的系統中執行。

好消息是上述危機都正在被一一解決,各家科技巨頭都已經擬出相對應的解決方案,並且試圖集結彼此力量來抵禦攻擊。不過,現實情況是DDoS的攻擊依然頻繁發生,甚至有越來越猖狂的趨勢,這迫使我們必須保持高度警惕。

延伸閱讀:用Surfshark VPN能躲避追查嗎?VPN背後機制是什麼?一篇看懂

資料來源:The Verge、Cloudflare、Google、Amazon、微軟

責任編輯:林美欣

更多報導

Lin bay好油案|用Surfshark VPN能躲避追查嗎?VPN背後機制是什麼?一篇看懂

資安漏洞經典事件!一個大學生「電腦蠕蟲」實驗,為何能癱瘓美國核彈庫系統?

Yahoo奇摩新聞

Yahoo奇摩新聞